صور جيتي

أخبر صانع التطبيق العملاء أن ما يصل إلى 29000 من مستخدمي مدير كلمات المرور Passwordstate قاموا بتنزيل تحديث ضار استخرج البيانات من التطبيق وأرسلها إلى خادم يتحكم فيه المهاجم.

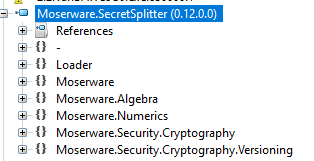

داخل البريد الإلكتروني، ينشئ Passwordstate انقر فوق استوديوهات تم إخبار العملاء أن اللاعبين السيئين قد اخترقوا آلية الترقية الخاصة بهم واستخدموها لتثبيت ملف ضار على أجهزة الكمبيوتر الخاصة بالمستخدم. يحتوي الملف ، المسمى “moserware.secretsplitter.dll” ، على نسخة شرعية من تطبيق يسمى SecretSplitterإلى جانب رمز خبيث يسمى “Loader” بحسب أ كتابة قصيرة شركة الأمن CSIS Group.

مجموعة CSIS

يحاول رمز المُحمل استرداد أرشيف الملف على https: //passwordstate-18ed2.kxcdn[.]com / Upgrade_service_upgrade.zip بحيث يمكنه استرداد رسوم التقاطع في الخطوة الثانية. بعد فك التشفير ، يتم تنفيذ الكود مباشرة في الذاكرة. ذكرت رسالة البريد الإلكتروني الخاصة بـ Click Studios أن الكود “يستخرج معلومات حول نظام الكمبيوتر ، ويختار بيانات كلمة المرور ، والتي يتم إرسالها إلى شبكة CDN للاعبين السيئين.”

استمر اختراق تحديث كلمة المرور من 20 أبريل الساعة 8:33 صباحًا حتى 22 أبريل الساعة 12:30 مساءً. يتم إغلاق خادم الهجوم في 22 أبريل الساعة 7:00 صباحًا بالتوقيت العالمي المنسق.

الجانب المظلم لمديري كلمات المرور

يوصي ممارسو الأمن بانتظام بمديري كلمات المرور لأنهم يسهلون على الأشخاص تخزين كلمات المرور الطويلة والمعقدة الفريدة لمئات بل وآلاف الحسابات. بدون استخدام مدير كلمات المرور ، يتبنى العديد من الأشخاص كلمات مرور ضعيفة يُعاد استخدامها لحسابات متعددة.

يسلط انتهاك Passwordstate الضوء على المخاطر التي يشكلها مديرو كلمات المرور لأنهم يشكلون نقطة فشل واحدة يمكن أن تؤدي إلى اختراق أصول متعددة عبر الإنترنت. تكون المخاطر أقل بشكل ملحوظ عند توفر المصادقة الثنائية وتمكينها لأن كلمات المرور المستخرجة وحدها لا تكفي للحصول على وصول غير مصرح به. تقول Click Studios أن Passwordstate توفر خيارات 2FA متعددة.

يعد الانتهاك ذا صلة بشكل خاص لأن Passwordstate يتم بيعها بشكل أساسي لعملاء المؤسسات الذين يستخدمون مدير تخزين كلمات المرور لجدران الحماية وشبكات VPN وتطبيقات المؤسسات الأخرى. انقر فوق استوديوهات يقول Passwordstate “يحظى بثقة أكثر من 29000 عميل و 370.000 متخصص في الأمن وتكنولوجيا المعلومات في جميع أنحاء العالم ، مع قاعدة تنظيمية تغطي أكبر الشركات ، بما في ذلك العديد من شركات Fortune 500 ، إلى أصغر متاجر تكنولوجيا المعلومات.”

هجوم آخر على سلسلة التوريد

يعد اختراق Passwordstate هو أحدث هجوم لسلسلة التوريد وأكثرها شهرة تم اكتشافه في الأشهر الأخيرة. ديسمبر ، التحديث الضار لـ برنامج إدارة شبكة SolarWinds قم بتثبيت باب خلفي في شبكات تضم 18000 عميل. في وقت سابق من هذا الشهر ، تم تحديث أداة رئيسية تسمى تحميل كوداكوف باش استخراج رموز المصادقة السرية والبيانات الحساسة الأخرى من الأجهزة المصابة وإرسالها إلى موقع بعيد يتحكم فيه المتسللون.

حمولات من الدرجة الأولى تم تحميلها إلى VirusTotal فم و فم أظهر أنه في وقت بث هذا المنشور ، لم يكتشف أي من 68 برنامج حماية نقطة النهاية على الموقع البرامج الضارة. لم يتمكن الباحثون حتى الآن من الحصول على عينات من شحنة المتابعة.

يجب على أي شخص يستخدم Passwordstate إعادة تعيين جميع كلمات المرور المخزنة على الفور ، خاصةً تلك الخاصة بجدران الحماية وشبكات VPN والمفاتيح والحسابات المحلية والخوادم.

لم يرد ممثلو Click Studios على طلب للتعليق.

“Social media addict. Zombie fanatic. Travel fanatic. Music geek. Bacon expert.”

![[TCG] مزيد من التفاصيل حول “Wild Survivors”](https://r2.ygorganization.com/2023/03/Wild-Survivors-WebP.webp)